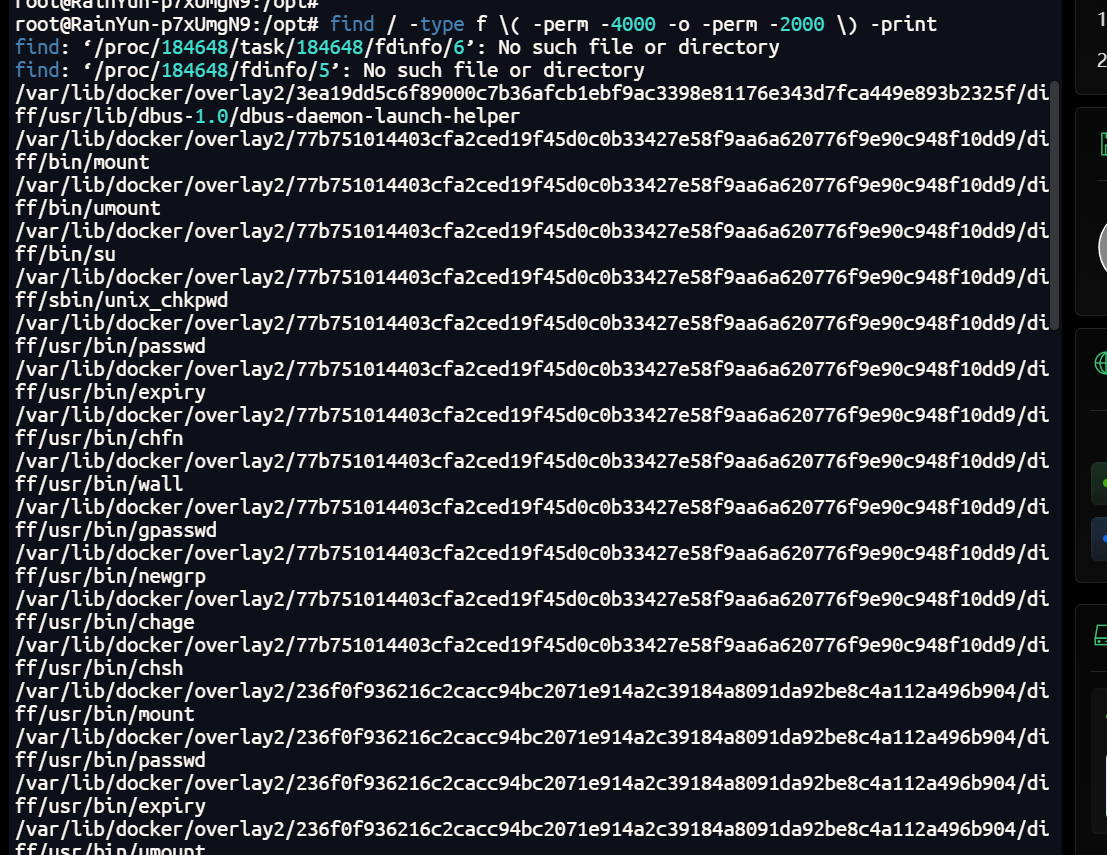

应急响应流程

1、判断安全事件

根据初步调查结果,对安全事件的真实性进行研判,判断是否存在误报情况。首先,结合计算机管理人员的描述,分析其所反映的“中毒”表现是否符合典型的恶意代码感染特征;其次,选取一台疑似中毒的计算机进行现场检查,重点关注是否存在系统运行明显变慢、杀毒软件无法正常扫描或查杀病毒、磁盘中文件无法正常打开、CPU 使用率长期维持在较高水平等异常现象;最后,综合上述分析结果,确定安全事件的实际状态,为后续处置工作提供依据。

2、确认中毒对象

病毒的传播和感染有较高不确定性,当发现传播性强、破坏性强 的病毒时,可通过以下方法进行分析,确认感染病毒的具体对象。

2.1 通过杀软进行检测

利用办公终端已安装的杀毒软件,采用实时监控扫描、手动全盘扫描等方式,对系统进行检测,以确认计算机是否感染病毒。

2.2 检查网络连接情况

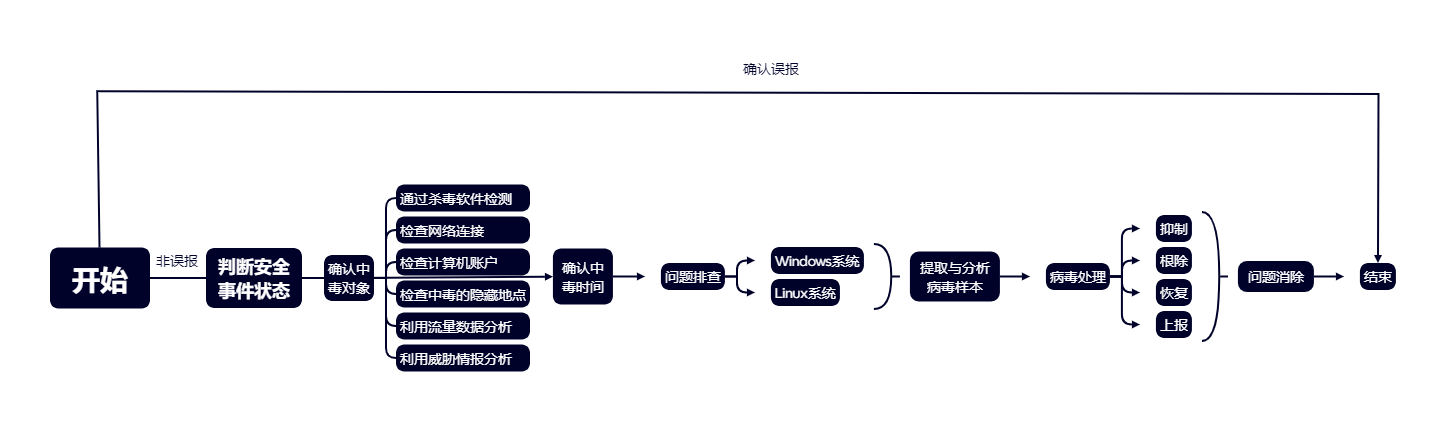

使用 Windows 系统自带的网络命令查看当前计算机的网络连接状态,判断是否存在异常连接。常用命令为:netstat -an。

该命令可显示所有与本地计算机建立连接的 IP 信息,主要包括四个部分:

proto(连接协议)、local address(本地地址)、foreign address(远程连接地址)以及 state(当前端口状态)。通过分析上述信息,并结合相关进程进行对照检查,可判断计算机是否存在异常网络连接,从而辅助确认是否受到病毒感染。

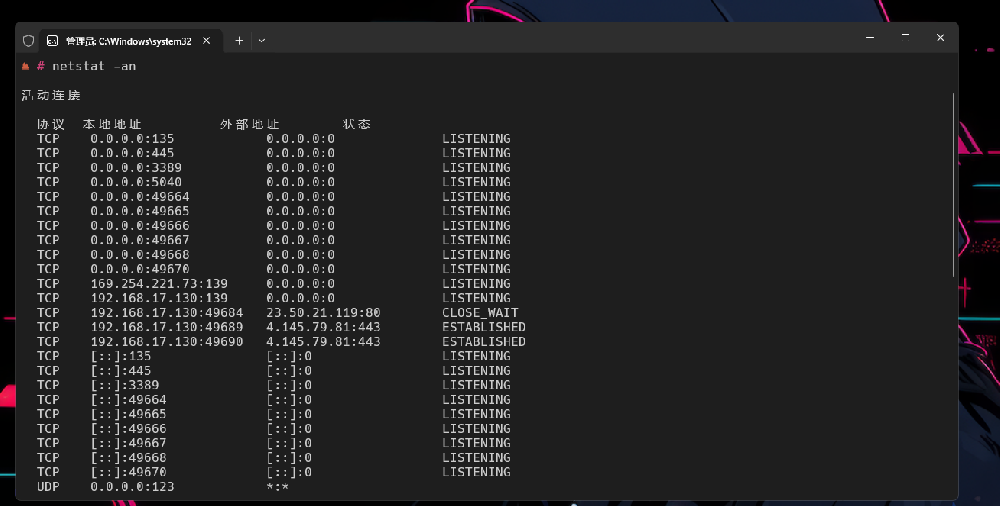

2.3 检查计算机账户

恶意攻击者常通过创建或利用“克隆账号”的方式对受害计算机进行控制。其典型做法是启用系统中默认但较少使用的账户,并借助相关工具将该账户提升至管理员权限。从表面上看,该账户与原有账户并无明显差异,但实际上,这类被恶意利用或伪装的账户往往成为系统中潜在的重大安全隐患。攻击者可借助此类账户绕过常规防护机制,进而对计算机实施任意控制操作。首先,在命令行环境中输入 net user,查看当前计算机中已存在的所有用户账户;随后,使用 net user 用户名 命令,查看该用户所属的用户组及权限情况。通常情况下,除 Administrator 账户属于 administrators 组外,其余普通账户不应具备管理员权限。

若发现系统内置或异常用户被加入 administrators 组,则基本可以判定系统已遭受入侵,攻击者可能通过克隆账户的方式获取了计算机的最高控制权限。此时,可使用 net user 用户名 /del 命令删除该异常账户,以消除潜在的安全隐患。

2.4 检查潜在的恶意程序隐藏位置

为防范恶意程序通过隐蔽方式长期驻留系统,在安全检查过程中,需要对计算机中可能被滥用的关键位置进行重点排查。常见的检查要点如下。

(1)程序集成方式

检查常用应用程序及其附属文件,确认是否存在被异常修改或被植入可疑代码的情况,重点关注来源不明或未经授权的软件。

(2)配置文件加载项

检查系统早期启动相关配置文件,如 Autoexec.bat 和 Config.sys,确认是否存在异常的程序加载命令,防止恶意程序随系统启动自动运行。

(3)普通文件形式

对系统目录及常用数据目录进行检查,留意名称异常、时间异常或来源不明的可执行文件,并结合杀毒软件进行辅助分析。

(4)注册表启动项

重点检查注册表中与系统启动相关的键值,尤其是以下位置中以 “Run” 开头的启动项:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

HKEY_USERS.DefaultSoftwareMicrosoftWindowsCurrentVersionRun

若发现未知或异常程序被配置为开机自启,应进一步核实其合法性。

(5)驱动及系统配置文件

检查 Windows 安装目录下的 System.ini 文件,重点关注 [boot]、[386Enh]、[mic]、[drivers]、[drivers32] 等字段,确认是否存在异常的程序或驱动加载配置。

(6)启动目录

检查系统启动文件夹

C:WindowsStart MenuProgramsStartup

并结合注册表中对应的启动路径配置,确认是否存在未经授权的启动程序。

(7)Win.ini 文件

检查 Win.ini 文件中 [windows] 字段下的 load= 和 run= 配置项,正常情况下其后不应加载额外程序,如发现异常配置,应进一步分析其来源和用途。

(8)应用程序启动配置文件

对应用程序的启动配置文件进行核查,防止启动文件被异常替换或篡改,从而在程序启动时执行非预期的指令。

通过对上述关键位置的系统性检查,可有效发现潜在的安全隐患,为后续的处置和防护措施提供依据。

2.5 利用流量分析

大部分病毒都依赖网络进行传播复制,在局域网中感染大量终端,可以通过流量进行分析,有助于病毒对象的确认。

| 病毒名称 | 病毒特征描述 | 常用端口 |

|---|---|---|

| W32.Nachi.Worm (MyDoom.A / MyDoom.B) | 通过网络传播的蠕虫病毒,感染后可能导致系统异常重启,并对网络通信产生影响。 | UDP 69 TCP 135 |

| W32.Blaster.Worm | 利用系统漏洞进行传播,感染后常出现系统自动重启等异常现象。 | TCP 4444 UDP 69 TCP 135 |

| Dvldr32 蠕虫 | 利用多种 Windows 系统弱口令和共享漏洞在网络中大规模传播,破坏性较强。 | TCP 5800 TCP 5900 TCP 445 TCP 6667 |

| W32.SQLExp.Worm | 针对 SQL Server 2000 的漏洞进行传播,通过向特定端口发送大量数据包,可能造成网络拥塞甚至瘫痪。 | UDP 1434 |

| 震荡波(Worm.Sasser) | 通过系统漏洞传播,感染后可能导致系统反复重启、运行缓慢,并出现异常错误提示。 | TCP 5554 |

| 冲击波(Worm.Blaster) | 利用 Windows RPC 漏洞传播,攻击过程中可能导致 RPC 服务异常,从而影响系统稳定性。 | UDP 69 TCP 135 TCP 4444 |

| Sasser 蠕虫 | 通过扫描网络地址,在特定端口上寻找存在漏洞的系统组件进行传播。 | TCP 9996 TCP 5554 TCP 139 |

| Worm.DvLdr | 主要针对 NT/2000 平台,通过探测特定端口并尝试弱口令方式传播,同时可能植入后门程序。 | TCP 445 |

| Win32.Rbot | 一种具有蠕虫特性的 bot 程序,可能通过网络共享和系统漏洞进行传播,并支持远程控制方式。 | TCP 139 TCP 445 |

| Win32.Lioten.KX | 通过网络共享和系统漏洞进行传播的蠕虫病毒。 | TCP 135 TCP 139 TCP 445 |

| Worm.NetKiller2003 | 感染后可能大量占用网络带宽,影响网络正常运行,利用特定服务漏洞进行传播。 | UDP 1434 |

2.6 利用威胁情报进行分析研判

对于已经掌握一定线索的疑似病毒事件,可借助互联网威胁情报平台开展进一步分析与研判,以辅助确认事件性质和影响范围,主要包括以下方面:(1)IP 地址情报分析

当发现异常或可疑的 IP 地址时,可通过威胁情报平台查询其相关属性信息,例如 IP 的地理位置、归属类型(IDC 机房、云服务商或其他网络环境),以及是否具有攻击行为特征(如僵尸网络节点、黑产 IP 等),从而判断其安全风险等级。(2)可执行文件情报分析

对于来源不明或行为异常的可执行程序,可计算其 MD5 或 SHA1 等哈希值,并在威胁情报平台中进行检索,以确认该程序是否已被标记为恶意代码或存在安全风险。3、确认中毒时间

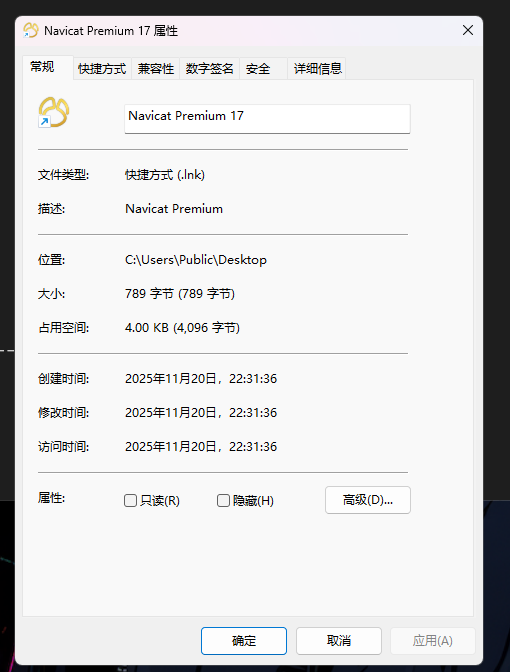

在安全事件分析过程中,确定异常行为或文件出现的时间,有助于还原事件发展过程并缩小排查范围。以下以 Windows 系统为例说明常用的时间确认方法。

3.1 Windows 系统

(1)打开文件或文件夹所在位置,用鼠标左键选中目标文件或文件夹。选中后,在资源管理器窗口下方可查看该文件或文件夹的创建时间和修改时间。(2)在目标文件或文件夹上单击鼠标右键,在弹出的菜单中选择“属性”,即可查看其详细的创建时间、修改时间及访问时间信息。

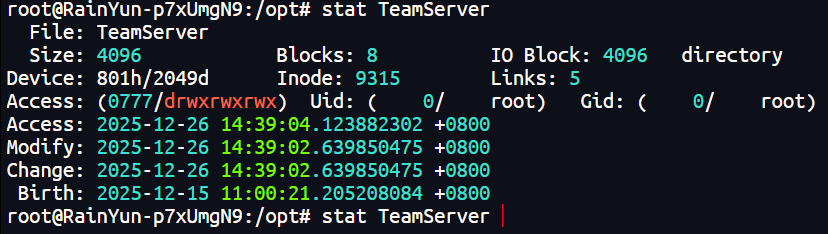

3.2 Linux 系统

在 Linux 系统中,可通过文件时间属性的分析来辅助判断异常行为发生的时间。常用方法如下:(1)使用 stat 命令

执行命令 stat 文件名,可查看文件的三类时间属性,包括:(1)文件被访问的时间;

(2)文件内容被修改的时间;

(3)文件属性发生变化的时间。

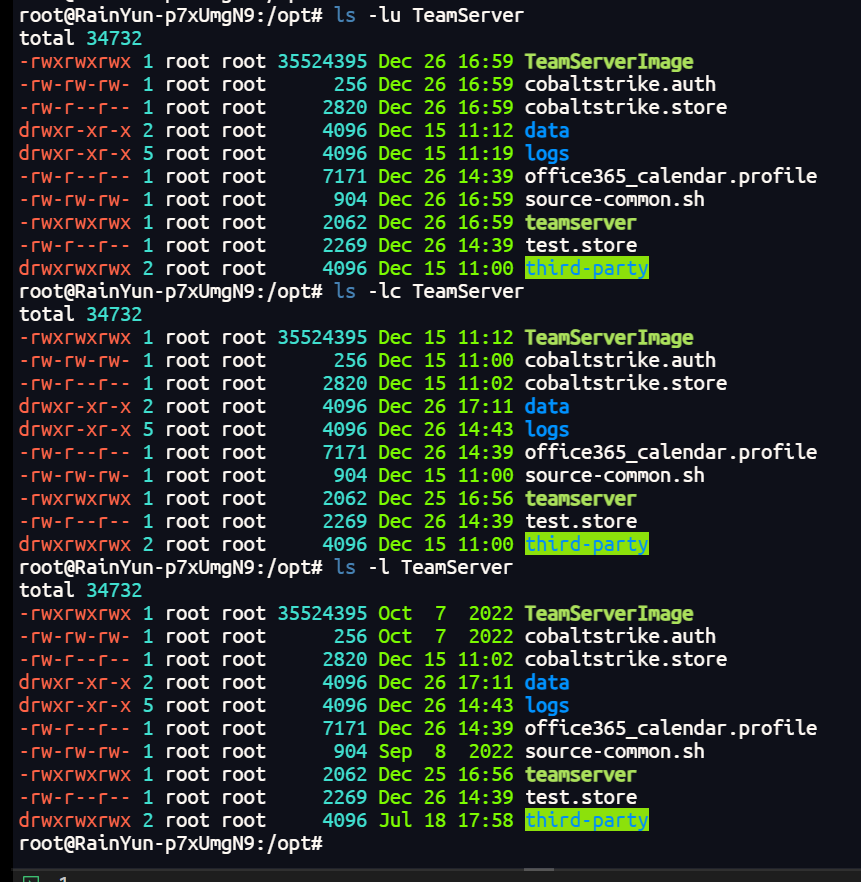

使用 ls 命令

通过不同参数查看文件的时间信息:

(1)ls -lu TeamServer:查看文件的访问时间(atime);

(2)ls -lc TeamServere:查看文件的属性变更时间(ctime);

(3)ls -l TeamServer:查看文件的内容修改时间(mtime)。

结合上述时间信息,可对异常文件或配置的产生时间进行初步判断。

4、问题排查

在确认存在潜在安全风险后,应对系统进行进一步排查。排查工作应涵盖日志、文件、账户、进程及网络等多个方面,并可结合人工分析与工具检测的方式进行。

4.1 Windows 系统

Windows 系统中的排查内容主要包括:

分析系统及安全相关日志;

排查异常或可疑文件;

鉴别未授权的用户账户或用户组;

查找异常或隐藏文件;

排查系统中正在运行的进程;

检查系统当前开放的端口及网络连接情况。

实际排查过程中,可采用手工分析与安全工具相结合的方式,提高排查效率和准确性。

4.2 手工排查

(1)端口与网络连接排查

Netstat.exe 是 Windows 系统中常用的命令行工具,可用于查看当前系统中 TCP 和 UDP 端口的监听状态及网络连接情况。

若发现存在无法识别或与业务无关的已开放端口,应进一步调查其对应的服务或进程,判断其是否为系统所必需。如确认该服务不应存在,可采取禁用或删除等方式,避免系统持续在该端口上监听。同时,通过分析网络连接信息,也有助于发现潜在的异常通信行为。

常用方法包括:

netstat -an(系统命令,用于查看端口和连接状态);

借助第三方工具(如 Fport)辅助分析端口与进程的对应关系。

此外,可参考公开的端口信息资料,对异常端口进行比对分析,以辅助判断其安全性。

5、排查账号安全

服务器被入侵之后,通常会表现在系统的用户账户上,我们可以 在系统日志上察看相关的信息。除了察看事件日志外,也应该排查所 有账户的信息,包括他们所属的组和默认 SHELL。有些黑客入侵后常 常将添加他们自己的账号,或者将那些系统内置的用户修改了权限, 从而方便他们以后再次入侵。

方法:

(1)查看/etc/passwd 中是否有新增加的帐户名。

(2)查看/etc/passwd 中除 root 外是否还有 uid、gid 为 0 的帐户。

(3)排查/etc/passwd 中如 nobody、lp 等系统内置帐户是否设置了 可登录的默认 SHELL。

(4)如设置过限制帐户登录的策略应排查这些策略是否已经被修 改或删除。如/etc/default/login 文件中 CONSOLE=/dev/console 是否被注 释掉。

6、查找异常进程

在系统安全分析过程中,可通过对正在运行的进程进行排查,识别是否存在异常或不明来源的进程,从而为后续研判提供依据。常用的方法是结合系统命令与对正常进程行为的了解,对进程列表进行分析。

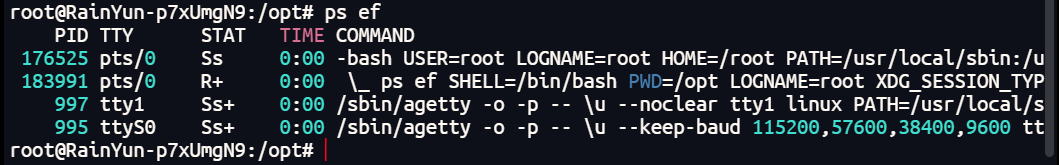

(1)进程查看方法

在类 Unix 系统中,可使用以下命令查看当前系统中运行的所有进程:

ps -ef

该命令将列出系统中所有正在运行的进程信息,包括进程所属用户、进程 ID、父进程 ID 以及启动命令等。通过对比进程名称、启动路径及运行状态,可初步判断是否存在异常进程。

(2)Solaris 系统常见进程说明

下表列出了 Solaris 系统中常见的系统进程及其功能说明,在进行异常进程排查时,应优先识别并排除这些正常系统进程,以避免误判

| 进程名称 | 进程功能说明 |

|---|---|

| sched | 系统进程调度相关进程 |

| init | 系统初始化进程,所有用户进程的祖先 |

| pageout | 内存换页管理进程 |

| fsflush | 文件系统缓存同步进程 |

| sac | 服务访问控制进程,与 ttymon 一起提供终端登录功能 |

| ttymon | 终端监控进程,负责字符终端登录管理 |

| dtlogin / dtgreet | CDE 图形登录相关进程 |

| cron | 定时任务调度守护进程 |

| sysevent | 系统事件通知进程,用于传递硬件或软件状态变化信息 |

| picld | 平台信息与控制库(PICL)访问管理进程 |

| rpcbind | RPC 服务端口映射管理进程,功能类似于 portmap |

| syslogd | 系统日志服务守护进程 |

| inetd | 网络服务超级守护进程 |

| nscd | 名称服务缓存守护进程 |

| statd / lockd | NFS 文件服务状态与锁管理相关进程 |

| powerd | 电源管理服务进程 |

| smcboot | Solaris WBEM SMC 服务器进程 |

| utmpd | 用户登录状态监控进程 |

| snmpXdmi / mibiisa | SNMP 服务相关子进程 |

| Xsun | Solaris X Window 图形服务器进程 |

| fbconsol | Framebuffer 显示输出相关进程 |

| devfsadm | 设备文件系统同步管理进程 |

| auditd | BSM 审计守护进程 |

| sshd | SSH 远程登录服务进程 |

| htt / htt_serv | 输入法相关进程 |

| dmispd | DMI 服务提供守护进程 |

7、排查自启动项

为防范未经授权的程序在系统重启后自动运行,应对系统中的常见自启动配置进行系统性检查。常见的自启动位置包括:/etc/inittab、/etc 下的 RC 启动脚本、/etc/inetd.conf、以及计划任务目录(如 /var/spool/cron/crontabs 或 /var/spool/cron)中的 crontab 文件。方法:

(1)检查 /etc/inittab 是否存在新增或异常条目,重点关注 id:rstate:action:process 中的 process 字段,确认其启动内容是否与系统配置一致。(2)检查各级启动目录(如 rc?.d)中的脚本文件。若发现脚本不是指向 /etc/rc.d/init.d 或 /etc/init.d 下脚本的符号链接,或存在命名规则异常、脚本数量异常增加等情况,应重点核查其启动的程序与用途。

(3)在确认 rc?.d 目录中的脚本均为符号链接后,进入 /etc/rc.d/init.d 或 /etc/init.d,检查脚本内容是否被异常修改。若出现“脚本名称与实际启动服务不一致”、或脚本中额外启动了与业务无关的进程,应进一步分析其变更来源与影响。

(4)检查 /etc/inetd.conf 配置,重点关注其服务启动相关字段,确认是否新增了异常服务项或可疑程序调用。

(5)检查计划任务配置。可核查 /var/spool/cron/crontabs 或 /var/spool/cron 目录中的任务文件,并使用 crontab -l 查看当前用户的计划任务,确认是否存在未知或非业务所需的定时执行内容。

7.1 排查系统日志

Unix/Linux 系统日志是安全分析的重要依据。在开展异常排查时,应结合登录行为、权限切换、计划任务与命令执行痕迹进行综合研判。方法:

(1)使用 w 命令查看 utmp 相关信息,获取当前登录用户、登录时间及来源等数据。(2)使用 last 命令查看 wtmp 历史登录记录,用于回溯系统近期登录行为。

(3)关注 su 操作相关日志。su 日志通常记录执行时间、是否成功、终端设备与用户标识等信息。部分系统存在独立 su 日志,部分系统可能通过 syslog 统一记录。

(4)关注 cron 相关日志。计划任务执行记录通常位于 /var/log/cron 或默认日志目录中名为 cron 的日志文件(具体路径因发行版而异)。

(5)检查命令历史记录是否异常。若发现 .bash_history 被链接到 /dev/null,或环境变量 $HISTFILE、$HISTFILESIZE 被设置为 0,可能意味着命令历史记录被规避或被异常修改,应结合其他证据进一步核查。

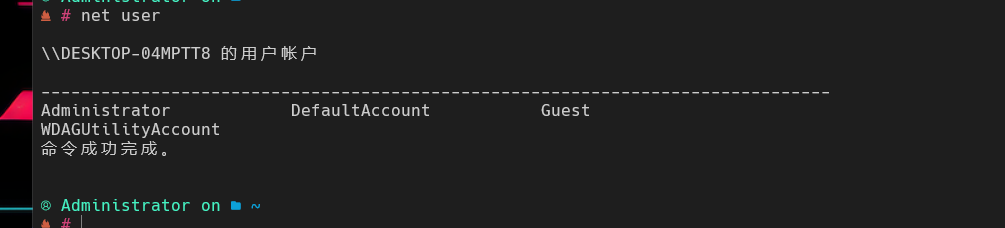

8、排查 SUID 程序

在 Unix/Linux 系统中,若可执行文件被设置了 SUID(Set User ID) 位,则普通用户在执行该程序时将临时获得该文件属主的权限。对于属主为 root 的 SUID 程序,其安全性尤为关键(例如 passwd 命令属于正常的 root SUID 程序)。

在安全排查过程中,应对系统中所有设置了 SUID 或 SGID 的程序进行核查,确认其合法性与必要性。

方法:

使用以下命令查找系统中设置了 SUID 或 SGID 位的可执行文件:find / -type f ( -perm -4000 -o -perm -2000 ) -print

对于发现的程序,应重点关注其来源、用途及是否为系统或业务所必需,防止被恶意利用进行权限提升。

9、排查环境变量

环境变量的异常配置可能被用于劫持命令执行路径或隐藏恶意行为,因此在系统排查过程中应对其进行检查。

执行 env 命令,查看当前系统环境变量配置。

重点排查内容:

(1)环境变量中是否包含 “.” 或 “..” 等不安全路径;

(2)是否存在指向 /tmp 等临时目录的路径配置;若发现上述异常配置,应结合用户权限及系统用途进行进一步分析。

10、排查应用日志

应用程序日志是分析系统异常行为的重要依据。通过对应用日志的排查,可发现异常访问、错误行为及潜在的安全事件线索。方法:

(1)检查 /etc/syslog.conf 及各类守护进程的配置文件,确认不同应用日志的存放位置;(2)对于 Web 服务,Apache 默认日志目录通常位于 /usr/local/apache/logs,其中较为重要的日志包括 access_log、ssl_request_log 和 ssl_engine_log。这些日志中可能记录了异常访问或攻击前的扫描行为;

(3)syslogd 守护进程提供了较为完善的日志记录机制,其配置文件为 /etc/syslog.conf。常见且较为重要的日志文件包括 messages、secure 和 syslog。

在 syslog.conf 中,每一条日志规则通常包含以下三个字段:

facility:表示产生日志的子系统;

priority:表示事件的严重级别;

action:表示日志的记录方式或输出位置(包括本地记录或远程记录)。

通过综合分析上述日志信息,可为系统安全事件的研判提供有力支撑。

11、提取与分析

在完成初步排查并确认异常对象后,可对相关样本进行提取与分析,以进一步明确事件性质,并为后续处置提供依据。11.1 提取病毒样本

在确保操作合规与安全的前提下,登录疑似受影响的设备,定位与异常行为相关的进程。对该进程进行控制或终止后,提取对应的可疑文件作为样本,用于后续分析。样本提取完成后,应按照既定处置流程对相关文件进行清理或删除,防止其继续运行或扩散。在 Windows 系统中,可借助以下工具辅助分析:

tcpview.exe:用于查看进程与网络端口之间的对应关系;

procexp.exe:用于查看进程的详细信息,包括启动路径、权限及关联资源等。

在 Unix/Linux 系统中,可使用以下常用工具:

netstat:查看系统中开放的网络端口及连接情况;

lsof:查看端口或文件所对应的进程信息;

pstree:以树状结构展示系统进程关系,便于分析进程层级;

/proc/pid/:通过 /proc 文件系统查看指定进程的内部信息,如内存映像、运行状态等。

11.2 分析病毒样本

将提取的可疑样本提交给安全分析人员或专业安全团队进行进一步分析。通过对样本行为特征、代码特性及传播方式的研究,可获得更准确的事件判定结果,并形成针对性的处置与防护建议,为系统恢复和安全加固提供参考。12、病毒处理

在完成病毒分析与研判后,应按照“抑制—根除—恢复—上报”的流程,对安全事件进行规范处置,降低影响范围,并防止类似事件再次发生。

12.1 抑制

抑制阶段的目标是尽快控制病毒传播范围,防止影响进一步扩大,主要措施包括:

(1)通过网络防火墙或相关安全设备,对病毒传播的源地址和目的地址进行访问限制;

(2)登录疑似受影响的设备,定位与异常行为相关的进程,停止其运行,并在合规前提下提取可疑样本用于分析,随后对相关病毒文件进行清理;

(3)在确认数据安全的前提下,利用系统备份对受感染的文件进行恢复;

(4)分析病毒产生和传播的原因,例如是否存在操作系统漏洞、弱口令配置或潜在后门等问题。12.2 根除

在抑制病毒传播后,应针对受影响设备存在的安全隐患进行彻底修复,以防止再次感染或扩散。常见措施包括:

修复系统或应用层面的安全漏洞,及时更新安全补丁;

加强账户与口令管理,提升系统访问控制强度;

在必要情况下,对操作系统进行重装,并在重装后实施系统安全加固。

12.3 恢复

在确认病毒已被彻底清除后,可逐步恢复正常业务系统和应用服务,并对系统运行状态进行持续观察,确保业务稳定运行。12.4 上报

处置工作完成后,应整理形成安全事件应急处理分析报告,对事件经过、处置过程及改进建议进行总结,并按规定上报相关主管部门和管理层。13、问题消除

通过上述分析、处置与恢复措施的实施,可实现对计算机病毒的有效清除,确保系统运行环境的安全与稳定。在事件处置完成后,还应进一步加强日常安全防护与监测工作,持续关注系统运行状态,及时发现潜在的异常行为和安全隐患,并在问题初期加以处置,从而避免类似安全事件再次发生。

(微信公众号) (网慕安微博)

Copyright © WarmSec 2025 网慕安(成都)科技有限公司 蜀ICP备2024063154号-2

全国服务电话:400-630-5665 邮箱:public@warmsec.com

公司地址:成都高新区益州大道中段722号复城国际4栋13楼1309号 XML地图