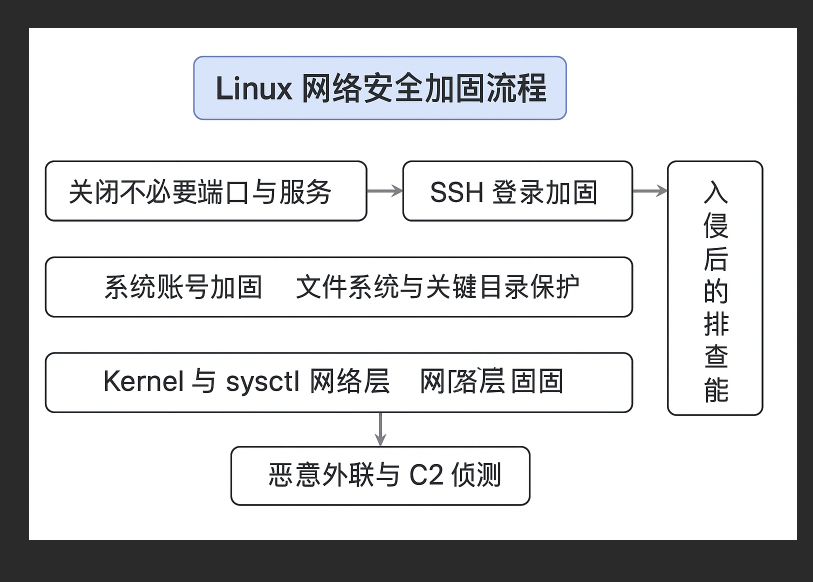

Linux 网络安全加固实践

从攻击链角度出发

在长期的网络安全运营与攻防演练中,我们越来越清晰的意识到一件事,能够真正提升 Linux 主机安全性的,不是堆砌多少“安全条款”,而是做对几件关键的事。无论是作为业务服务器、渗透靶场、蜜罐节点,还是情报探针,Linux 主机面对的威胁本质上都一样——被扫描、被暴破、被入侵、被横向利用、被外联控制。加固 Linux 的核心思路,应该随着攻击链来展开,不能单独的配置

一、减少入口暴露面存在

大多数攻击的起点都是扫描。攻击者不会一上来就打漏洞,他们会首先梳理暴露面资产,确定能够从哪里出发。

因此,入口面管理永远是加固的第一要务。

在我们的实践中,只开放业务必需端口可以显著降低风险。使用 ss -tulnp 定期检查端口,关闭一切可疑或非必要的服务(例如 rpcbind、avahi、postfix 等),往往能立即减少大量无意义的暴露面。

进一步,使用 UFW 或 iptables 维持最小化策略,让服务器只对外提供必须的服务,而对 SSH 则实施白名单机制。在高安全场景中,只允许固定出口 IP 登录 SSH 是最有效的策略之一。

二、加固ssh

在实际的渗透测试中,无论是企业服务器还是个人 VPS,SSH 总是攻击者最“偏爱”的突破口。

我们建议从这个三个方向加固:

1、只允许密钥登录,禁用密码登录。 这是最安全的策略。

2、必要时更换端口,虽然不能直接防御,但是能减少一定程度的攻击。

3、自动封禁爆破 IP,对于 VPS 环境尤其有效。

三、最小权限原则

如果攻击者打进系统一般会进行提权操作,目标往往是横向移动到高价值账户比如root。对于普通用户,我们只赋予其基本的文件读写权限,而不给予其系统管理权限;对于某个服务,我们只赋予其运行所需的最小权限,避免因权限过大而导致安全风险。可以锁死root密码,关闭所有系统自带但从未使用的账号。这些账号在真正的攻击场景中经常成为跳板。将其锁定,是安全运营中性价比最高的措施之一。

四、网络层规则

抵御嗅探、劫持、弱口令爆破、异常连接方面非常关键。禁止icmp重定向、开启 SYN Cookies、启用反向路径校验(rp_filter)、关闭 IP 转发。

五、防火墙

Linux 系统中,常用的防火墙工具包括 iptables 和 等。iptables 是一款功能强大的防火墙软件,它通过设置一系列的规则,来允许或拒绝特定的网络流量。例如,我们可以设置规则,只允许特定 IP 地址的计算机访问我们的 Web 服务器,而拒绝其他所有未经授权的访问,就像只允许持有特定通行证的人进入城堡。ufw 则是一个更简单易用的防火墙前端工具,它简化了 iptables 的配置过程,让用户能够更方便地管理防火墙规则。通过合理配置防火墙,我们可以有效地限制外部网络对系统的访问,保护系统免受来自网络的攻击。

六、恶意外联与C2

对于被入侵的主机而言,向外建立控制通道(C2)是攻击链上必经的步骤。如果能在这一环节及时发现或阻断,那么即使前几步出现问题,也能避免严重后果。常见侦测方式包括:

检查短时间内异常的长连接

监控常见反弹端口(4444、7777、9001 等)

检查系统进程是否存在隐匿行为

监控计划任务、定时脚本、可疑服务

审计对外的 DNS / HTTP 请求是否命中可疑特征

(微信公众号) (网慕安微博)

Copyright © WarmSec 2025 网慕安(成都)科技有限公司 蜀ICP备2024063154号-2

全国服务电话:400-630-5665 邮箱:public@warmsec.com

公司地址:成都高新区益州大道中段722号复城国际4栋13楼1309号 XML地图